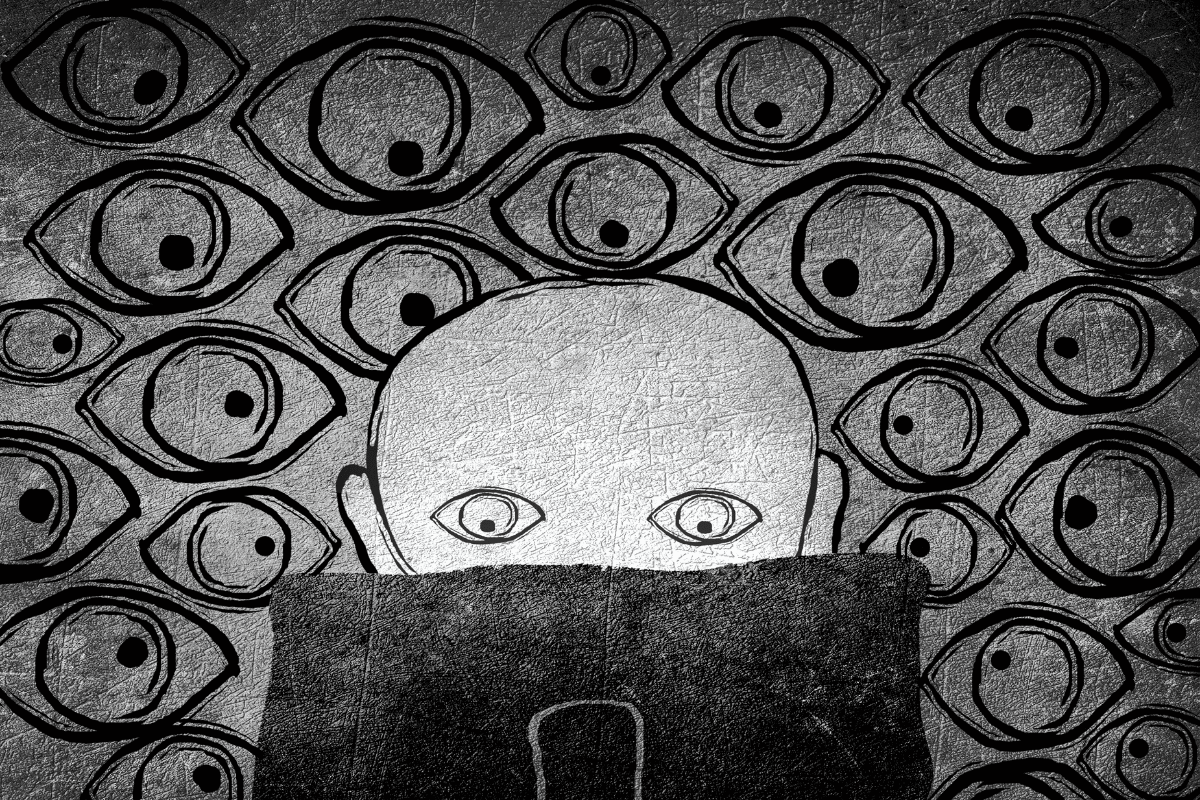

Ihre Daten sind für ein erfolgreiches Unternehmen von zentraler Bedeutung. Wenn Sie nicht über angemessene Sicherheitsmaßnahmen verfügen, können Hacker Ihre Daten leicht stehlen und Sie aus dem Geschäft zwingen.

Cyberkriminelle sind vielleicht die größte Bedrohung für Ihr Unternehmen. Sie verschaffen sich nicht nur Zugang zu Ihrem Geld und Ihren Konten, sondern können auch wichtige Software übernehmen und so die Zusammenarbeit mit Ihren Kunden verhindern.

Jedes Unternehmen kann Opfer eines Hackerangriffs werden. Kleine und mittlere Unternehmen sind jedoch besonders gefährdet.

Warum?

Allzu oft befassen sich die Firmeninhaber bei der Gründung ihres Unternehmens nicht mit der Cybersicherheit. Manchmal beauftragen sie sogar einfach den ersten IT-Dienstleister, der Ihnen über den Weg läuft. Sie wissen auch nicht, wie sie sich vor Online-Angreifern schützen können, was sie zu Zielen macht.

Infolgedessen gehen diese Unternehmen häufig aufgrund des Verlusts sensibler Daten unter. Das ist kein Risiko, das Sie eingehen möchten.

In diesem Artikel werden Sie mit den verschiedenen Arten von Hackern vertraut gemacht und erfahren außerdem, wie Sie Ihr Unternehmen vor ihnen schützen können.

Die 5 Arten von Hackern, vor denen man sich in Acht nehmen muss

Hier ist eine kurze Liste potenzieller Hacker, je nachdem, worauf sie aus sind:

1. Hacker, die es auf persönliche Informationen abgesehen haben

Viele Hacker sind versessen darauf, die persönlichen Daten Ihrer Kunden und Mitarbeiter in die Finger zu bekommen. Dazu gehören Geburtsdaten, Finanzdaten und weitere Identifikationsnummern.

Geburtsdaten in Verbindung mit weiteren persönlichen Daten sind für Hacker oftmals der Schlüssel um ungeeignete Passwörter zu knacken. Stellen Sie deshalb immer sicher, dass Ihre Passwörter keine personenbezogenen Daten enthalten.

Gerade Kreditkartendaten und ähnliches können für betrügerische Aktivitäten und Käufe genutzt werden, vor allem wenn es an verlässlichen digitalen Sicherheitssystemen mangelt.

2. Hacker, die Ihre digitale Infrastruktur nutzen wollen

Speicher und Datenserver sind teuer – und Hacker wissen das.

Um Kosten zu sparen, könnten Hacker versuchen, ihre Anwendungen und Daten stattdessen auf Ihrer Infrastruktur zu speichern. Je besser Ihre Infrastruktur ist, desto wahrscheinlicher ist es, dass Cyber-Kriminelle sie ins Visier nehmen. Dies kann Ihr Netzwerk bis an die Grenzen belasten und verheerende Auswirkungen auf Ihr Unternehmen haben.

Es überrascht nicht, dass Technologieunternehmen zu den häufigsten Opfern dieser Art von Hackerangriffen gehören.

Zu den üblichen Anzeichen dafür, dass ein Hacker in Ihre digitale Infrastruktur eingedrungen ist, gehören:

- Der Speicherplatz geht schneller zur Neige als üblich.

- Ihr Netzwerk wird langsamer.

- Möglicherweise haben Sie unbekannte Geräte in Ihrem Netzwerk.

3. Hacker, die es auf vertrauliche Informationen abgesehen haben

Firmengeheimnisse dürfen unter keinen Umständen in die falschen Hände gelangen.

Nur wenige geschäftliche Aspekte sind so wichtig wie Ihr geistiges Eigentum. Ihre Produkte und Dienstleistungen ermöglichen es Ihnen, sich von der Konkurrenz abzuheben und bei der Zielgruppe Anklang zu finden.

Ein großes Problem entsteht, wenn Hacker den Entwurf Ihres kommenden Produkts stehlen, bevor Sie es auf den Markt bringen oder Ihr Patent einreichen. Ein Konkurrent könnte an die Informationen gelangen, so dass er zuerst auf den Markt kommt und Ihre Preise unterbieten kann.

4. Hacker, die an Anmeldedaten gelangen wollen

Sicher, Sie und Ihr IT-Dienstleister haben vielleicht genug getan, damit Hacker nicht in der Lage sind, an Finanzdaten zu gelangen. Aber sind die Konten Ihrer Mitarbeiter auch sicher?

Wenn Hacker sie kompromittieren, können sie Betrügereien durchführen und Informationen erlangen, die Ihren Geschäftsbetrieb beeinträchtigen.

So kann beispielsweise der Verlust der Anmeldedaten des Geschäftsführers verheerend sein. Sie verschaffen Hackern nicht nur Zugang zu sensiblen Informationen, sondern helfen ihnen auch, sich als Geschäftsführer auszugeben. Im Gegenzug können sie Informationen von Mitarbeitern oder Kunden erlangen und Ihren Betrieb lahmlegen.

Diese Datenverletzung kann zu Chaos führen und Ihren Ruf in Mitleidenschaft ziehen.

5. Hacker, die die Kontrolle über das Netzwerk anstreben

In manchen Fällen haben es Hacker nicht auf Daten abgesehen. Stattdessen wollen sie die Kontrolle über das gesamte Netzwerk erlangen. Und um das zu erreichen, starten sie Ransomware-Angriffe.

Durch diese Aktivitäten können sie Sie aus Ihrem eigenen System aussperren und den Zugriff auf Ihre Daten verhindern, bis Sie ein Lösegeld zahlen. Sie werden in der Regel durch Spam, Phishing-E-Mails und Online-Werbung initiiert.

Die durchschnittliche Lösegeldsumme liegt bei etwa 30.000 Dollar, aber der durch die Unterbrechung des Geschäftsbetriebs verursachte Verlust ist viel größer.

Wie Sie Ihr Unternehmen schützen können

Da Sie nun wissen, wie Hacker Ihr Unternehmen kompromittieren können, möchten wir Ihnen 5 wirksame Möglichkeiten vorstellen, wie Sie sich am besten davor schützen:

1. Investieren Sie in Sicherheitsmaßnahmen

Ein wichtiger Faktor, der von vielen Unternehmenseigentümern vernachlässigt wird, ist die Höhe des Geld- und Zeitaufwands für die Cybersicherheit. Vermeiden Sie diesen Fehler, indem Sie genügend Ressourcen für optimale Verteidigungsmaßnahmen bereitstellen. Stellen Sie sicher, dass Sie in einen zuverlässigen IT-Dienstleister investieren, der Ihnen dabei hilft.

Auf diese Weise sollten Ihre Online-Konten, Ihre Hardware und Ihr Netzwerk sicherer sein.

2. Schulung Ihres Teams

Die meisten Sicherheitssysteme haben Schwachstellen. Aber ihre Mitarbeiter sind in der Regel die größte.

Aus diesem Grund sollten Personalleitung und Geschäftsführung sicherstellen, dass ihre Mitarbeiter sowohl im Büro als auch zu Hause optimale Sicherheitsmaßnahmen ergreifen. Sie alle müssen bedenken, dass jedes Telefon oder jeder Laptop, den sie für die Arbeit nutzen, eine Schwachstelle und ein Einfallstor für Hacker sein kann.

Um Ihre Mitarbeiter mit den besten Sicherheitspraktiken vertraut zu machen, sollten Sie einmal im Jahr eine Sicherheitsschulung durchführen. Dabei können Sie zum Beispiel über verschiedene Aspekte Ihres Unternehmens und die notwendigen Schritte zur Abschreckung von Cyberkriminellen sprechen.

Eine umfassende Aufklärung kann einen großen Beitrag zur Förderung einer guten Sicherheitskultur leisten.

3. Hinzufügen von Authentifizierungsoptionen

Es gibt viele wirksame Instrumente, mit denen Sie sich gegen Hacker wehren können. Eines davon ist die Zwei-Faktor-Authentifizierung (2FA) – eine einfache, aber effektive Waffe gegen Betrüger.

Bei dieser Maßnahme muss jeder Nutzer seine Identität bestätigen, um auf Ihr System zugreifen zu können. Sie könnten sie für alle geschäftsbezogenen Konten verwenden, um die Gefahr von Cyberkriminalität zu verringern.

Außerdem sollten Sie Ihre Teammitglieder ermutigen, 2FA für ihre persönlichen Konten zu aktivieren. Auf diese Weise ist es wahrscheinlicher, dass sie sich an angemessene Sicherheitspraktiken halten und das Risiko kompromittierter Geräte und Datenschutzverletzungen verringern.

4. Einsatz von Software

Computerviren sind ein weiteres beliebtes Mittel für Hacker. Eine gute Möglichkeit, mit ihnen fertig zu werden, ist der Einsatz von Antiviren-Software.

Vergewissern Sie sich, dass Ihre integrierte Antiviren-Software auf dem neuesten Stand ist.

Jeder Rechner, der auf Arbeitsressourcen zugreifen kann, sollte durch diese Software geschützt werden. Außerdem sollte der Benutzer wöchentliche Antiviren-Scans durchführen, um das Risiko einer Vireninfektion zu verringern.

5. Sicherheitschecks durchführen

Die Überprüfung Ihres Systems ist für eine optimale Cybersicherheit unerlässlich. Eine solide Antiviren-Software ist praktisch, aber Sie sollten manuelle Scans nicht vernachlässigen. Es ist wichtig, dass Ihr IT-Dienstleister diese regelmäßig durchführt.

Überprüfen Sie insbesondere, wer auf Ihr Netzwerk zugegriffen hat, und stellen Sie sicher, dass jeder Zugang autorisiert ist. Jede verdächtige Aktivität muss überprüft und aufgeklärt werden. Andernfalls können sich diese Warnsignale als fatal für das Unternehmen erweisen.

Bleiben Sie auf der sicheren Seite

Der Kampf gegen Hacker ist vielleicht nicht der aufregendste Teil der Unternehmensführung. Wenn Sie jedoch die Cybersicherheit vernachlässigen, wird Ihr Unternehmen zu einer leichten Beute für Betrüger. Sie können Geld und Daten verlieren, und auch Ihr Ruf kann irreparablen Schaden nehmen.

Es gibt zwar keine Patentlösung, aber die Anwendung der beschriebenen Maßnahmen sollte ein guter Ausgangspunkt sein.

Setzen Sie sich noch heute mit uns in Verbindung, wenn Sie Ihre Cybersicherheit im Detail besprechen und potenzielle Risiken aufzeigen möchten. Wir können ein kurzes, unverfängliches Gespräch vereinbaren und herausfinden, wie wir von pirenjo.IT Ihnen helfen können.