Die Zahl der mit dem Internet verbundenen Geräte in den Haushalten wächst. In den letzten zehn Jahren hat sie exponentiell zugenommen. Ein typischer Haushalt verfügt heute über 10,37 Geräte, die mit dem Internet verbunden sind. Etwas mehr als die Hälfte davon sind PCs und mobile Geräte, der Rest sind IoT-Geräte.

IoT steht für Internet of Things (Internet der Dinge). Damit ist jede Art von „intelligentem Gerät“ gemeint, das sich online verbindet. IoT-Geräte in einem Haushalt können alles sein, von Ihrem Streaming-Stick bis hin zu Ihrem intelligenten Kühlschrank. Auch intelligente Babyphone und Alexa-Sprachassistenten gehören zum IoT.

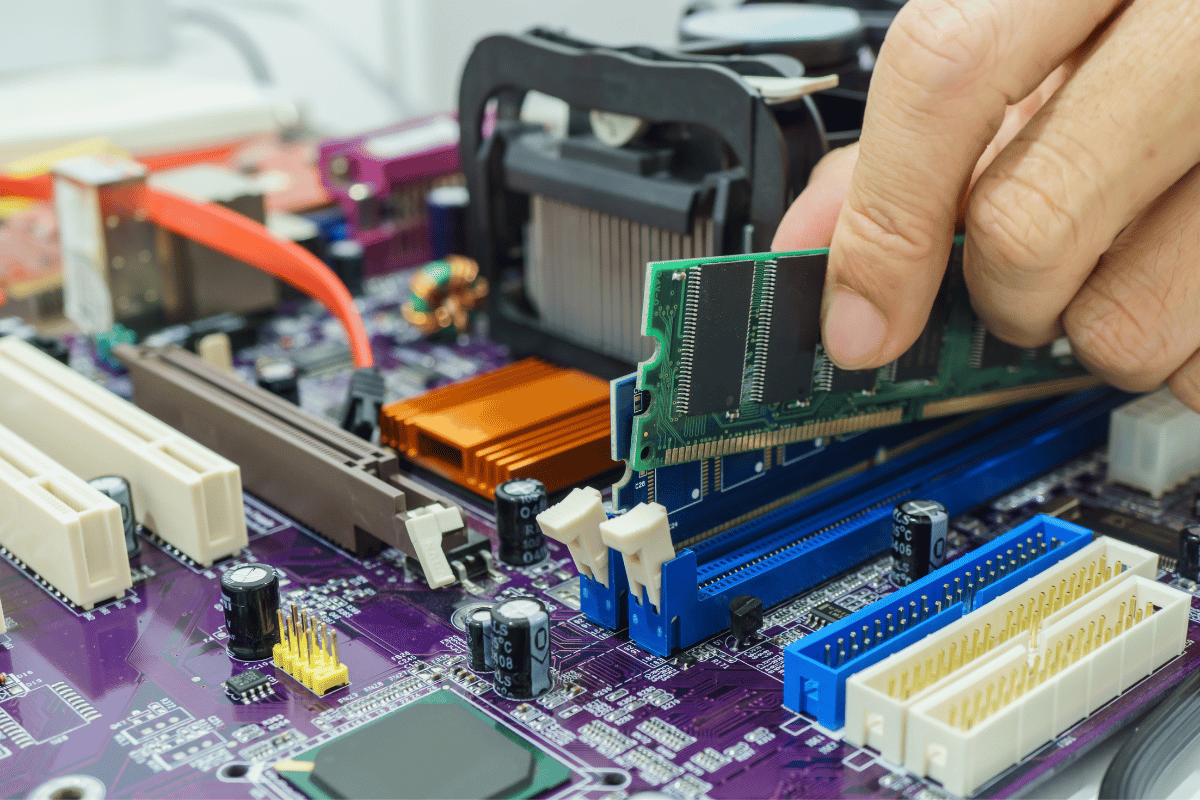

In den letzten Jahren hat es noch eine weitere Veränderung gegeben. Die Zunahme der mobilen und hybriden Arbeit. Die Pandemie hat zu einer erheblichen Verschiebung der Arbeitsorte geführt und das klassische Büromodell auf den Kopf gestellt.

Für viele Unternehmen auf der ganzen Welt ist das Arbeiten aus der Ferne inzwischen zur Norm geworden. Dies hat dazu geführt, dass die Sicherheit all dieser IoT-Geräte verstärkt unter die Lupe genommen wird. Sie teilen sich jetzt ein WLAN-Netzwerk mit Unternehmensdaten und -geräten.

Hier sind zwei alarmierende Statistiken, die das Problem der IoT-Sicherheit verdeutlichen:

- In den ersten sechs Monaten des Jahres 2021 stieg die Zahl der IoT-Cyberattacken im Vergleich zum Vorjahr um 135 %.

- Es wird geschätzt, dass über 25 % der Cyberangriffe auf Unternehmen IoT-Geräte betreffen.

Hacker nutzen IoT-Geräte, um auf Computer und Smartphones zuzugreifen

Smarte Geräte sind modern und bequem – aber auch ein Einfallstor für Hacker!

Intelligente Geräte stellen ein Risiko für jedes andere Gerät in einem Netzwerk dar. Sie sind in der Regel leichter zu knacken. Daher nutzen Hacker sie als Einfallstor für sensiblere Geräte.

Kriminelle interessieren sich vielleicht nicht für die Einkaufsliste, die in Ihrem intelligenten Kühlschrank gespeichert ist. Aber sie werden sich Zugang zu diesem IoT-Gerät verschaffen, um herauszufinden, welche anderen Geräte sich im selben Netzwerk befinden.

Hacker können dann Freigaben und Berechtigungen nutzen, die in Heimnetzwerken häufig vorhanden sind. Auf diese Weise erhalten Kriminelle Zugang zu Ihrem Arbeitscomputer oder Ihrem Mobilgerät. Diese Geräte enthalten wichtige Daten und Zugang zu persönlichen Informationen.

Warum genau sind IoT-Geräte weniger sicher als Computer und Smartphones? Hier sind ein paar Gründe:

- Sie verfügen in der Regel nicht über Antivirus- oder Anti-Malware-Funktionen.

- Nutzer aktualisieren IoT-Geräte oft nicht regelmäßig.

- Sie haben simple Schnittstellen, die eine Sicherheitsverletzung des Geräts verschleiern können.

- Häufig werden der Standard-Benutzername und Standard-Passwort des Geräts nicht geändert.

- Gemeinsame Einstellungen auf IoT-Geräten machen sie leichter zu knacken.

Verbessern Sie die Sicherheit, indem Sie das IoT in einem separaten WLAN-Netzwerk betreiben

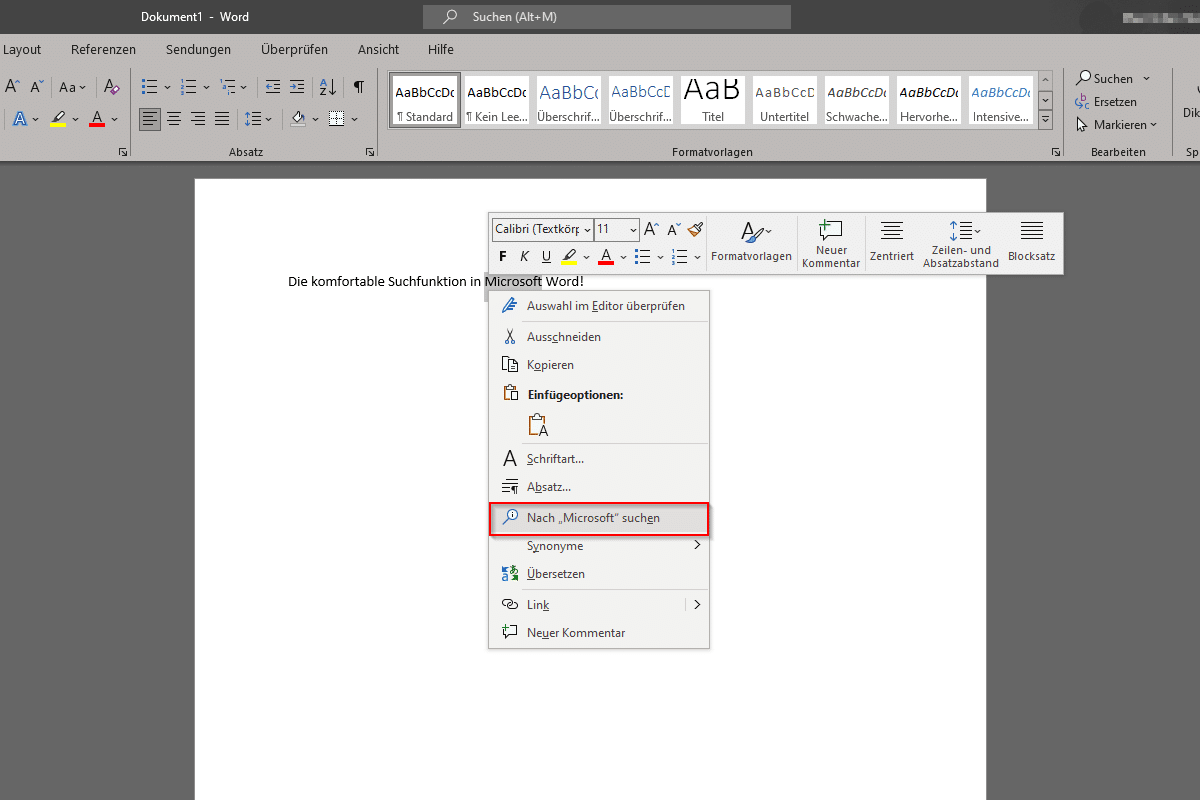

So gut wie alle modernen Router bieten die Möglichkeit, ein zweites WLAN-Netzwerk, ein so genanntes Gastnetzwerk, einzurichten. Dieses wird beim Herstellen einer WLAN-Verbindung als separates Netzwerk angezeigt, das ein Gerät nutzen kann, um online zu gehen.

Wenn Sie alle IoT-Geräte in einem separaten Netzwerk betreiben, verbessern Sie die Sicherheit. Sie reißen die Brücke ein, die Hacker nutzen, um von einem IoT-Gerät zu einem anderen Gerät im selben Netzwerk zu gelangen. Zum Beispiel solche, die sensible Informationen enthalten (Computer und mobile Geräte).

Wenn Sie diese beiden Geräte (IoT-Geräte und Geräte mit sensiblen Informationen) voneinander trennen, kann ein Hacker nicht alles sehen. Wenn sie in eines Ihrer intelligenten Geräte eindringen, können sie nicht feststellen, dass Sie einen PC oder ein Smartphone haben. Das liegt daran, dass diese sich in dem anderen Netzwerk befinden.

Dies ist eine wichtige Sicherheitsebene, die Sie nutzen sollten. Ganz gleich, ob Sie von zu Hause aus arbeiten oder Ihren Computer für Ihre Haushaltsführung und Bankgeschäfte nutzen, sie kann Ihnen helfen. Alle PCs und Smartphones enthalten in der Regel Zugang zu Online-Banking oder persönlichen Daten.

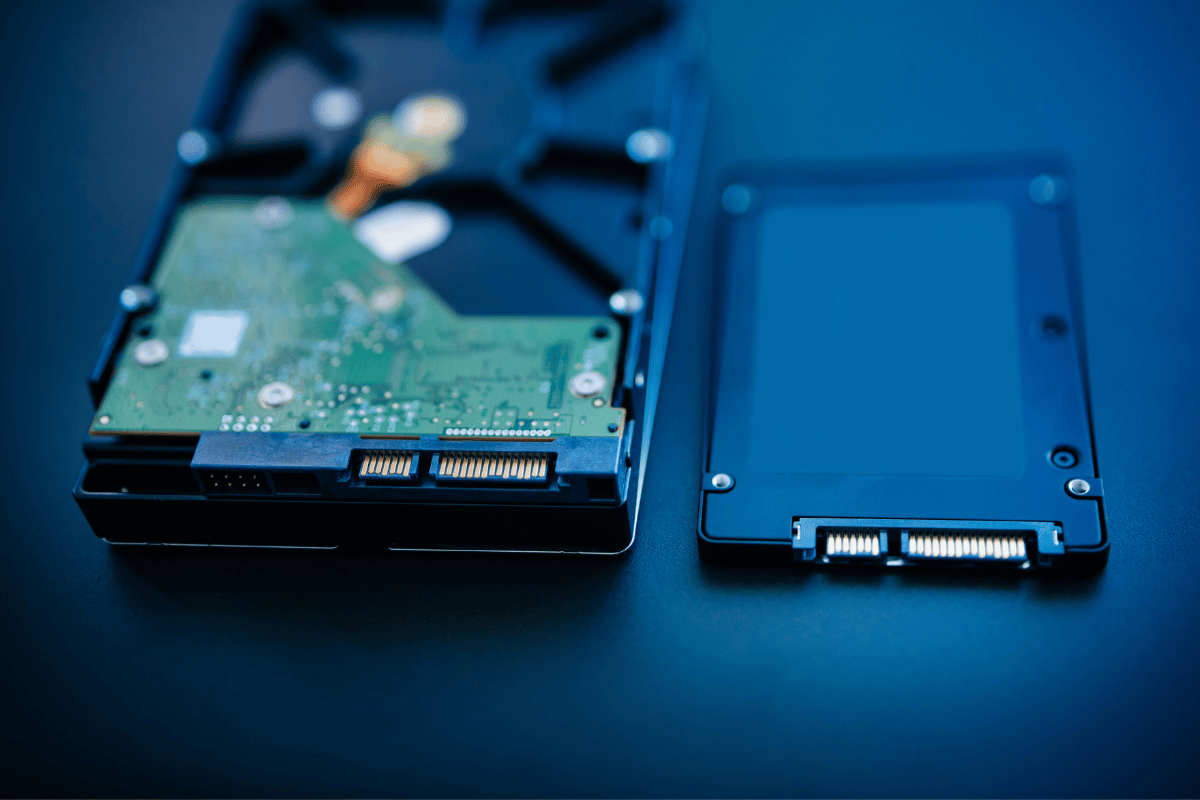

Hier sind die Schritte, die Sie unternehmen müssen, um Ihre IoT-Geräte zu trennen.

- Schritt 1: Melden Sie sich bei den Router-Einstellungen an.

- Schritt 2: Suchen Sie nach dem Bereich, in dem Sie das Gastnetzwerk einrichten können. Dies ist bei jedem Router anders, daher müssen Sie möglicherweise eine Online-Hilfe aufrufen.

- Schritt 3: Richten Sie das Gastnetzwerk entsprechend den Anweisungen des Routers ein. Stellen Sie sicher, dass Sie ein sicheres Passwort verwenden.

- Schritt 4: Ändern Sie das Passwort für Ihr bestehendes Netzwerk. Dadurch wird verhindert, dass sich IoT-Geräte automatisch wieder mit dem Netzwerk verbinden.

- Schritt 5: Verbinden Sie alle IoT-Geräte in Ihrem Haus mit dem neuen Gastnetzwerk.

- Schritt 6: Verbinden Sie Ihre sensiblen Geräte (Computer, Smartphones) wieder mit dem bestehenden Netzwerk. Verwenden Sie das neue Passwort.

Wenn Sie neue Geräte zu Ihrem Heimnetzwerk hinzufügen, stellen Sie sicher, dass Sie sie mit dem entsprechenden Netzwerk verbinden. So bleibt die Sicherheitsebene wirksam.

Noch ein Tipp: Wenn Sie Ihre WLAN-Netzwerke benennen, sollten Sie keine beschreibenden Namen verwenden. Dazu gehören Dinge wie „IoT-Netzwerk“ oder Ihr Name, Ihre Adresse oder der Name Ihres Routermodells.

Es ist am besten, Namen zu verwenden, die den Hackern keine wertvollen Informationen liefern, die sie für Angriffe nutzen können.

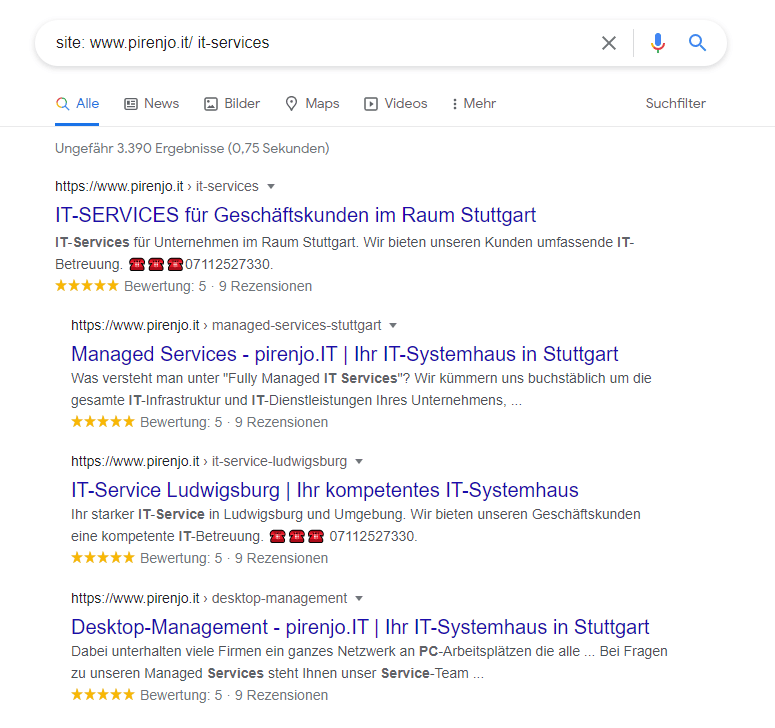

Brauchen Sie Hilfe bei der Verbesserung Ihrer Cybersicherheit?

Angesichts der großen Zahl von Remote-Mitarbeitern haben Hacker begonnen, Heimnetzwerke ins Visier zu nehmen. Sie wissen, dass diese sowohl sensible geschäftliche als auch persönliche Daten enthalten können. Machen Sie sich nicht angreifbar. Vereinbaren Sie noch heute einen Termin für ein 15-minütiges Gespräch mit den IT-Experten von pirenjo.IT.