Die Zahl der Apps und Webtools, die Mitarbeiter*innen regelmäßig nutzen, nimmt weiter zu. Die meisten Abteilungen haben etwa 40-60 verschiedene digitale Tools, die sie nutzen. 71 % der Mitarbeitenden sind der Meinung, dass sie so viele Apps verwenden, dass die Arbeit dadurch komplexer wird.

Viele der Apps, die wir täglich nutzen, bringen unzählige Benachrichtigungen mit sich. Wir erhalten einen „Ping“, wenn jemand unseren Namen in einem Teams-Kanal erwähnt. Wenn ein Update verfügbar ist erhalten wir eine Popup-Benachrichtigung. Dann gibt es noch die Benachrichtigungen über Fehler oder Sicherheitsprobleme.

App Fatigue, oder App-Müdigkeit ist eine sehr reale Sache und wird zu einem Cybersicherheitsproblem. Je mehr Menschen mit Benachrichtigungen zugemüllt werden, desto wahrscheinlicher ist es, dass sie sie ignorieren.

Denken Sie nur an die verschiedenen digitalen Benachrichtigungen, die Sie erhalten:

- Softwareanwendungen auf Ihrem Computer

- Webbasierte SaaS-Tools

- Websites, für die Sie Warnmeldungen zugelassen haben

- Mobile Anwendungen und Tools

- E-Mail-Banner

- Textnachrichten

- Tools für die Teamkommunikation

Einige Mitarbeitende erhalten dieselbe Benachrichtigung auf zwei verschiedenen Geräten. Das macht das Problem nur noch größer. Dies führt zu vielen Problemen, die sich auf Produktivität und Cybersicherheit auswirken.

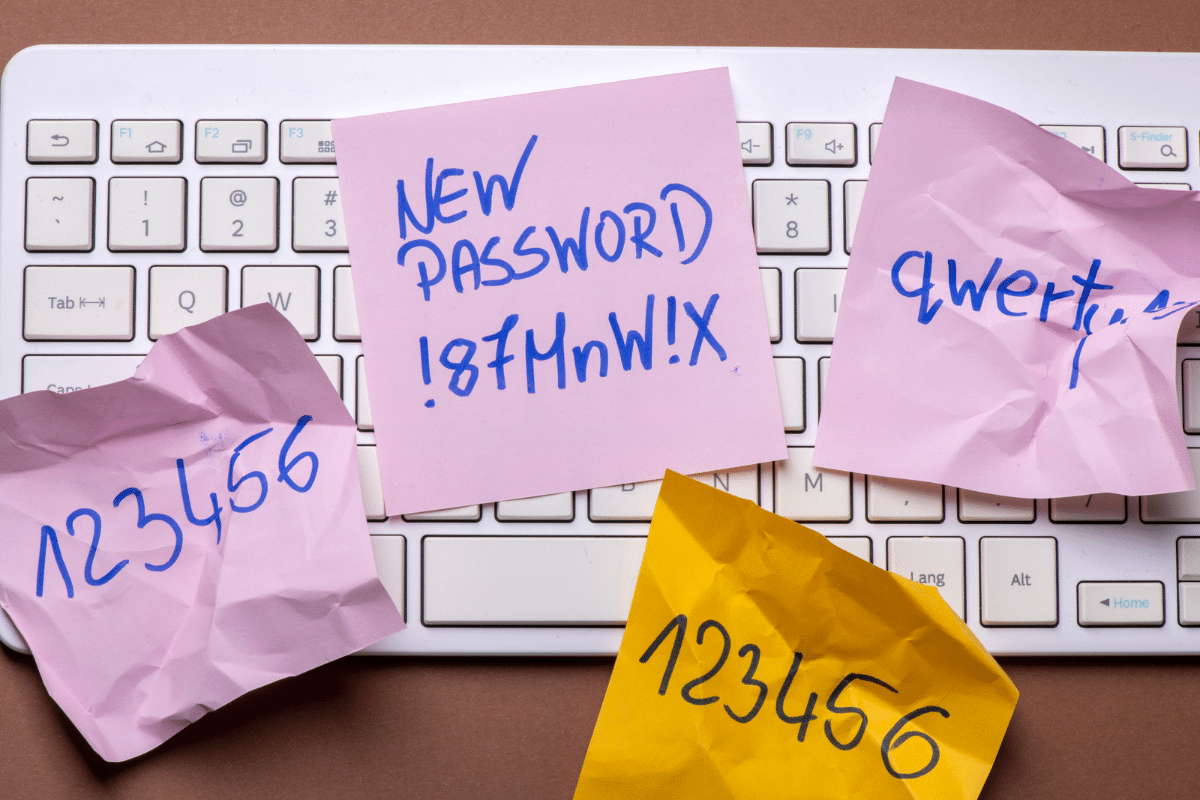

Abgesehen von der Bombardierung mit Warnmeldungen bedeutet jedes Mal, wenn der Chef eine neue App einführt, auch ein neues Passwort. Die Mitarbeiter*innen jonglieren bereits mit etwa 191 Passwörtern. Mindestens 154 davon verwenden sie irgendwann im Laufe des Monats.

Wie gefährdet App-Müdigkeit Unternehmen?

Mitarbeitende fangen an, Updates zu ignorieren

Wenn digitale Benachrichtigungen Ihre Arbeit unterbrechen, haben Sie oft das Gefühl, immer im Rückstand zu sein. Das führt dazu, dass man kleine Aufgaben ignoriert, die als nicht zeitkritisch gelten. Aufgaben wie die Installation eines App-Updates.

Mitarbeiter*innen, die mit zu vielen App-Benachrichtigungen überfordert sind, neigen dazu, sie zu ignorieren. Wenn Aktualisierungen auftauchen, klicken sie sie vielleicht einfach weg. Sie haben das Gefühl, dass sie im Moment keine Zeit haben, und sind sich nicht sicher, wie lange es dauern wird.

Das Ignorieren von App-Updates auf einem Gerät ist gefährlich. Viele dieser Updates enthalten wichtige Sicherheits-Patches für gefundene Sicherheitslücken. Wenn sie nicht installiert werden, sind das Gerät und sein Netzwerk einem höheren Risiko ausgesetzt. Dadurch wird es leichter, einen erfolgreichen Cyberangriff zu starten.

Mitarbeiter verwenden (schwache) Passwörter wieder

Ein weiteres Sicherheitsopfer der App-Müdigkeit ist die Passwortsicherheit. Je mehr SaaS-Konten jemand erstellen muss, desto wahrscheinlicher ist es, dass er seine Passwörter wiederverwendet. Es wird geschätzt, dass Passwörter in 64 % der Fälle wiederverwendet werden.

Die Offenlegung von Zugangsdaten ist eine der Hauptursachen für Datenschutzverletzungen in der Cloud. Hacker können schwache Passwörter leicht knacken. Wenn ein Passwort mehrmals verwendet wird, sind viele Konten gefährdet.

Mitarbeiter*innen können Warnungen abschalten

Einige Benachrichtigungen können Sie abschalten. Müssen Sie zum Beispiel wirklich jedes Mal informiert werden, wenn jemand auf einen Gruppen-Thread antwortet? Oder nur, wenn Sie mit einem @ genannt werden? Aber es ist nicht gut, wichtige Sicherheitswarnungen abzuschalten.

Es gibt einen Punkt, an dem eine weitere Push-Benachrichtigung jemanden an den Rand des Wahnsinns treiben kann. Sie schalten vielleicht alle Benachrichtigungen aus, die sie in allen Apps finden können. Das Problem dabei ist, dass sich in der Masse der Benachrichtigungen auch wichtige Benachrichtigungen befinden. Zum Beispiel eine Anti-Malware-App, die vor einem neu gefundenen Virus warnt.

Was ist die Lösung für App-Müdigkeit?

Es ist nicht möglich, die Zeit zurückzudrehen, als es solche Anwendungen noch nicht gab. Aber Sie können eine Strategie entwickeln, die den Menschen die Verantwortung für ihre Technik überträgt und nicht umgekehrt.

Optimieren Sie Ihre Geschäftsanwendungen

Sowohl aus Produktivitäts- als auch aus Sicherheitsgesichtspunkten sind weniger Anwendungen besser. Je weniger Apps Sie haben, desto geringer ist das Risiko. Außerdem müssen Sie sich weniger Passwörter merken und weniger Benachrichtigungen beachten.

Schauen Sie sich die von Ihnen verwendeten Tools an, um zu sehen, wo es Redundanzen geben könnte. Viele Unternehmen verwenden zwei oder mehr Anwendungen, die dieselbe Funktion erfüllen können.

Erwägen Sie den Einsatz einer übergreifenden Plattform wie Microsoft 365 oder Google Workspace. Diese Plattformen umfassen mehrere Tools, aber die Nutzer benötigen nur eine einzige Anmeldung, um auf sie zuzugreifen.

Lassen Sie Ihr IT-Team Benachrichtigungen einrichten

Für die Nutzer ist es schwierig zu wissen, welche Arten von Benachrichtigungen am wichtigsten sind. Richten Sie ihre App-Benachrichtigungen für sie ein. So wird sichergestellt, dass sie nicht bombardiert werden und trotzdem die wichtigen Benachrichtigungen erhalten.

Anwendungsaktualisierungen automatisieren

Eine bewährte Praxis im Bereich der Cybersicherheit ist die Automatisierung von Geräte- und Software-Updates. Dadurch wird der Prozess aus den Händen der Mitarbeiter*innen genommen. Es steigert die Produktivität, da sie unnötige Updates nicht mehr sehen.

Die Automatisierung von Geräteaktualisierungen durch eine verwaltete Servicelösung verbessert die Sicherheit. Außerdem wird dadurch die Wahrscheinlichkeit verringert, dass eine anfällige App Ihr Netzwerk gefährdet.

Richten Sie eine beidseitige Kommunikation über Warnungen ein

Es kann sein, dass Mitarbeiter*innen eine Benachrichtigung nie ausschalten, weil sie Angst haben, dass sie in Schwierigkeiten geraten könnten. Manager merken vielleicht nicht einmal, dass die ständigen Unterbrechungen durch App-Benachrichtigungen die Produktivität beeinträchtigen.

Kommunizieren Sie mit Ihrem Team und lassen Sie es wissen, dass man mit Ihnen reden kann. Diskutieren Sie, wie man Alarme effektiv nutzt, sowie die besten Möglichkeiten zur Verwaltung von Warnmeldungen für einen besseren und produktiveren Arbeitstag.

Brauchen Sie Hilfe bei der Eindämmung Ihrer Cloud-App-Umgebung?

Heutzutage können Cloud-Tools leicht außer Kontrolle geraten. Lassen Sie sich bei der Konsolidierung und Optimierung Ihrer Cloud-App-Umgebung helfen. Machen Sie noch heute ein kostenloses Kennenlerngespräch aus und lassen Sie sich von unseren Cloud-Spezialisten beraten. Bei pirenjo.IT sind sie an der richtigen Adresse für die Optimierung Ihrer Cloud-Umgebung!