Seit der Erfindung des Internets haben sich viele Dinge geändert. Eines davon ist die Art und Weise, wie wir Bankgeschäfte erledigen und auf unsere Konten zugreifen. Früher musste man in eine örtliche Bankfiliale gehen um Einzahlungen und Abhebungen vorzunehmen. Jetzt kann man einen Scheck abfotografieren und von seinem Telefon aus einzahlen.

Etwa 73 % der Menschen auf der ganzen Welt nutzen mindestens einmal im Monat eine Form des Online-Bankings. Noch nie hatten die Menschen einen so bequemen Zugang zu ihren Konten. Aber dieser Komfort kann seinen Preis haben.

Im Jahr 2021 stieg der Betrug bei der Übernahme von Konten um 90 %. Der Betrug mit neuen Konten stieg um satte 109 %. Mit der zunehmenden Einfachheit des Online-Bankings hat auch die Internetkriminalität im Bankwesen zugenommen.

Wenn jemand in Ihr Facebook-Konto eindringt, kann das sehr schmerzhaft sein. Aber wenn ein Hacker in Ihr Bankkonto eindringt, kann es verheerend sein. Es kann erhebliche Verluste bedeuten. Verluste, die Sie möglicherweise nicht von Ihrem Finanzinstitut wiedererlangen können.

In diesem Artikel werfen wir einen Blick auf die Fehler, die Menschen machen und die ihre Konten gefährden. Anschließend geben wir Ihnen einige wichtige Tipps, wie Sie Ihr Bankkonto besser schützen können.

Fehler, die es Kriminellen ermöglichen, auf Ihr Konto zuzugreifen

Keine Aktivierung der Zwei-Faktor-Authentifizierung

Die Zwei-Faktor-Authentifizierung (2FA) ist ein einfaches Verfahren, das eine große Wirkung hat. Wenn Sie diese Einstellung in einem Online-Konto aktivieren, ist ein zusätzlicher Schritt erforderlich, um Zugang zu erhalten. Dieser Schritt besteht in der Regel darin, einen einmaligen Passcode (OTP = one-time passcode) per SMS zu erhalten und diesen bei der Anmeldung einzugeben.

Viele Menschen machen den Fehler, diese Funktion zu deaktivieren. Sie wissen entweder nicht, dass es sie gibt, oder sie halten sie für zu lästig. Wenn Sie diese Einstellung jedoch deaktivieren, ist es für einen bösartigen Akteur viel einfacher, in Ihr Konto einzudringen.

Auf Phishing-Betrug hereinfallen

Es gibt verschiedene Arten von Phishing-Betrug, die auf Online Banking abzielen. Cyber-Kriminelle versenden E-Mails, die aussehen, als kämen sie von Ihrer Bank. Sie versprechen z.B. unglaublich niedrige Preise für Kreditkarten.

Andere Betrügereien können darin bestehen, Sie vor nicht autorisierten Kontoaktivitäten zu warnen. Doch wenn Sie auf den Link klicken, um sich anzumelden, befinden Sie sich in Wirklichkeit auf einer gefälschten Seite. Eine, die so gestaltet ist, dass sie genauso aussieht wie die echte Bank-Website.

Dies sind nur einige der Möglichkeiten, wie Betrüger an Ihre Anmeldedaten gelangen können. Sobald sie sie haben, werden sie sofort handeln, um so viel wie möglich zu erbeuten.

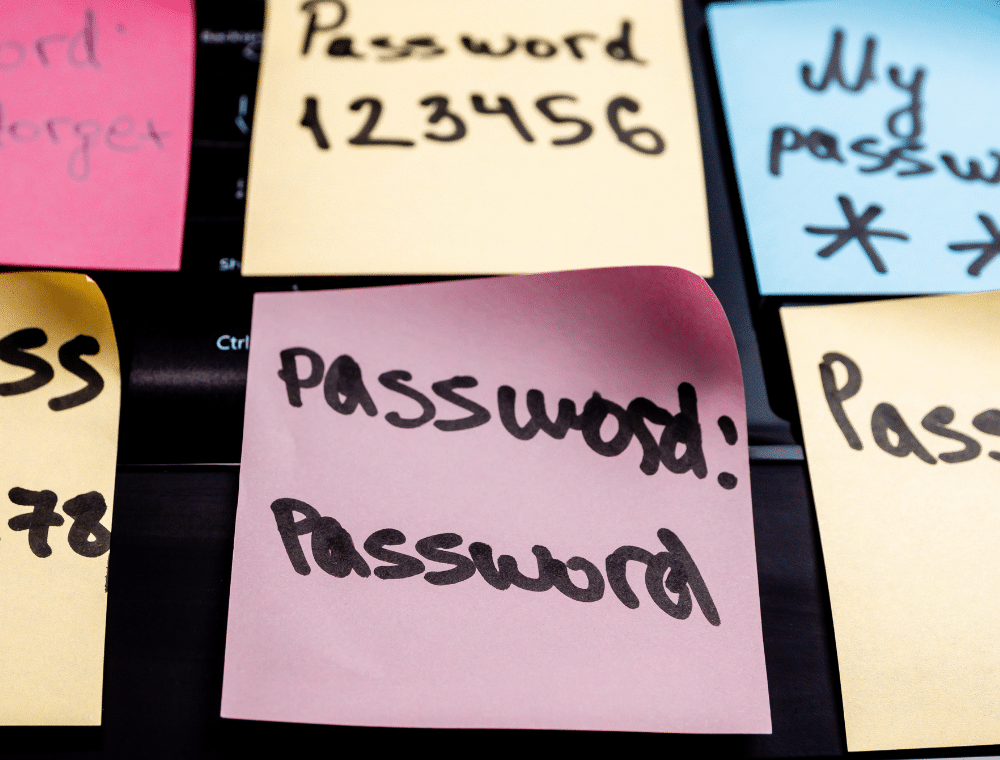

Leicht zu erratende Passwörter verwenden

Wenn Ihr Kontopasswort leicht zu merken ist, ist es oft auch leicht zu erraten. Die Verwendung von schwachen Passwörtern ist ein häufiger Fehler, den viele Cyberkriminelle ausnutzen.

Einige bewährte Verfahren für Passwörter sind:

- Sie müssen mindestens 10 Zeichen lang sein

- Mindestens eine Zahl enthalten

- Mindestens ein Symbol einschließen

- Mindestens einen Großbuchstaben enthalten

- Machen Sie sie nicht persönlich (verwenden Sie z.B. nicht Ihr Geburtsdatum usw.)

Herunterladen von unsicheren mobilen Apps

Banking-Trojaner sind oft in bösartigen mobilen Anwendungen versteckt. Diese Apps können so unschuldig aussehen wie ein Task-Manager. Sobald sie jedoch installiert sind, suchen Banking-Trojaner nach allen Details, die sie finden können. Sie sind auf der Suche nach Banking- und Wallet-Apps.

Anmeldung beim Online-Banking über öffentliches WLAN

Eine todsichere Methode, Ihr Online-Banking-Passwort zu verraten, ist das Einloggen über ein öffentliches WLAN. Hacker halten sich an öffentlichen Hotspots auf und spionieren die Aktivitäten anderer aus. Sie sollten niemals ein Passwort oder andere sensible Daten eingeben, wenn Sie mit einem öffentlichen WLAN verbunden sind.

Tipps zur Verbesserung der Sicherheit beim Onlinebanking

Aktivieren der Zwei-Faktor-Authentifizierung

Aktivieren Sie die Zwei-Faktor-Authentifizierung in Ihrem Online-Banking-Konto. Diese wird auch als Multi-Faktor-Authentifizierung oder zweistufige Verifizierung bezeichnet. Laut Microsoft können damit 99,9 % der betrügerischen Anmeldeversuche für ein Konto verhindert werden.

Einrichten von Warnmeldungen

Wenn ein Eindringling in Ihr Konto eindringt, ist Zeit das A und O. Je schneller Sie Ihre Bank über den Einbruch informieren können, desto besser. Sie könnten die Auswirkungen verringern, indem Sie Ihr Konto sofort sperren lassen.

Richten Sie über Ihr Online-Banking Warnmeldungen ein. Dazu gehören z. B. Warnungen bei niedrigem Kontostand und Login-Warnungen.

Antivirenprogramm und DNS-Filter installieren

Es ist wichtig, dass Sie auf Ihrem PC und Ihrem mobilen Gerät eine zuverlässige Antiviren-Software einsetzen. Viele Menschen denken nicht daran, ihre Telefone auf diese Weise zu schützen. Dennoch kaufen sie online ein und tätigen Bankgeschäfte über mobile Geräte.

Es ist auch sinnvoll, einen DNS-Filter zu verwenden. Das ist ein Filter, der Sie vor gefährlichen Phishing-Seiten schützt, indem er sie blockiert.

Nehmen Sie an Phishing-Schulungen teil

Wissen Sie, wie Sie Phishing erkennen können? Sind Sie über die neuesten Betrugsversuche informiert? Sie können sich selbst weniger angreifbar machen, indem Sie einige Kurse zum Thema Phishing besuchen. Es gibt viele dieser Kurse kostenlos online. Sie können sich auch mit uns in Verbindung setzen, um individuellere Schulungsmöglichkeiten zu erhalten.

Wenn Sie wissen, wie Sie Phishing per SMS, E-Mail und Telefon erkennen, können Sie vermeiden, Opfer eines Betrugs zu werden.

Holen Sie sich Hilfe, um sich vor Betrug zu schützen

Es gibt einige wichtige digitale Lösungen, die wir einführen können, um Sie vor Online-Bedrohungen zu schützen. Unsere IT-Sicherheitsexperten von pirenjo.IT freuen sich, Ihnen helfen zu können. Machen Sie noch heute einen Termin für ein Kennenlerngespräch und heben Sie Ihre IT-Sicherheit auf ein neues Level!